Astăzi, presupunem că sunt un hacker rău intenționat.

Am pătruns în sistemul dvs., am furat datele despre clienții și angajații dvs., informații despre contul dvs. financiar și proprietatea dvs. intelectuală. Am bazele dvs. de date cu conturile de e-mail stocate și o cantitate destul de mare de date personale ale angajaților, ce nu știați că au fost stocate în sistemul dvs. (adrese mail, logări Facebook, acreditări de software etc.)

Cum am intrat? Poate v-am urmărit de ceva vreme. V-am urmărit pe social media, v-am scanat sistemul informatic, m-am uitat după vulnerabilități sau softuri neactualizate pe serverul dvs. Am urmărit știri despre compania dvs. M-am împrietenit cu angajații dvs. pe rețelele de socializare, am pus întrebări cheie, utilizând tehnici de inginerie socială și am primit răspunsuri.

Sau poate sunteți o victimă colaterală. Poate tocmai v-am accesat site-ul și am ,,încercat ușa din spate”.

Așadar, acum, cum pot face bani? Vreau să spun că acesta este motivul pentru care v-am atacat, deoarece sunt un hacker motivat financiar. Nu v-am atacat pentru că eram un spion corporatist, că am dorit să vă atac sistemul de plăcere, sau chiar să vă fac de râs compania. V-am atacat pentru a face bani.

Cel mai ușor mod este să folosesc cardurile de credit, corect? Nu chiar. Cardingul este mai mult o artă acum, deoarece necesită cunoștințe speciale de a eluda sistemele de verificare a adreselor. În plus, am nevoie de “țapi ispășitori” pentru a colecta banii sau bunurile pe care le cumpăr și apoi să le recuperez.

Cardurile de credit pe care le-am furat, urmează să le vând sau să le tranzacționez. Prețul de vânzare este de aproximativ 60$ per card. Sau pot să le comercializez altor hackeri pentru diferite servicii, softuri sau exploit-uri.

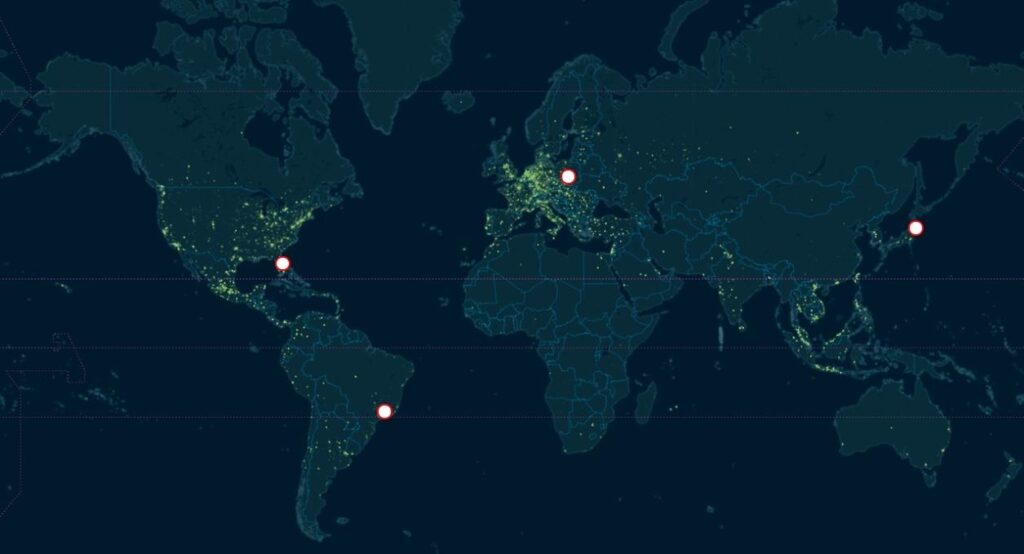

Următorul pas îl reprezintă detaliile bancare. Dacă am acces complet la conturile dvs. bancare, pot efectua transferuri către conturile pe care le dețin. Din nou, acest lucru necesită o planificare, deoarece trebuie să mă asigur că plățile nu se vor face pe numele meu real și că, imediat ce banii sosesc în acele conturi, transfer la un al doilea, apoi la un al treilea cont, ascunzând astfel traseul. Acest lucru presupune o planificare prealabilă și o rețea bună de oameni pentru a muta și a extrage banii.