Bine ați revenit, dragii mei greenhorn hackers!

În tutorialele anterioare, am învățat cum obținem acces la token-ul unui sistem, ce l-am putea folosi pentru a accesa resursele, cum să folosim hashdump pentru a extrage parolele de la un sistem local și cum să prindem hash-urile parolelor unui sistem local și să le spargem.

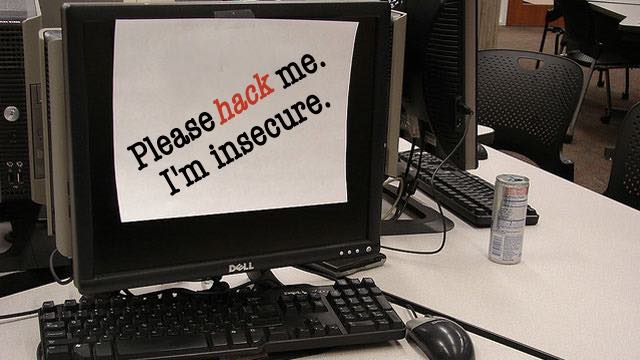

În fiecare dintre aceste cazuri, hash-urile au fost parolele utilizatorilor unui sistem local și nu utilizatorilor unui domeniu. Dacă sistemul face parte dintr-un domeniu (ceea ce este cazul în majoritatea întreprinderilor și a marilor instituții), acestea vor avea probabil parola păstrată pe controlerul de domeniu (DC). Așadar, cum obținem parolele de domeniu fără a ataca controlerul de domeniu securizat?

Una dintre cele mai puternice caracteristici încorporate în Metasploit este capacitatea de a configura un server SMB fals. Acest lucru înseamnă că atunci când cineva din rețea încearcă să acceseze serverul SMB, sistemul său va trebui să prezinte acreditările în ceea ce privește hash-ul parolei domeniului. Foarte des, rețelele mari au un sistem care se conectează sistematic la fiecare mașină pentru a verifica dacă acestora li s-au făcut update și sunt securizate. Atunci când procedează astfel, trebuie să prezinte acreditările fiecărui sistem și acesta va folosi, de obicei, parola de administrator. Dacă suntem răbdători, aceasta ar putea fi cea mai bună strategie.Continue reading